Sky Mavis バグバウンティプログラム

概要

Sky Mavisは、コミュニティの安全を維持するためのセキュリティ研究者の取り組みの重要性と価値を認識しています。このページで説明されているバグバウンティプログラム(Bug Bounty Program)を介して、セキュリティの脆弱性を責任を持って開示することをお勧めします。

**注:このプログラムは、ソフトウェアセキュリティの脆弱性の開示のみを目的としています。 Sky Mavisアカウントが侵害されたと思われる場合は、パスワードを変更し、すぐに次のリンクからサポートに連絡してください:https://support.axieinfinity.com/hc/en-us

ポリシー

Sky Mavisでは、ユーザーのセキュリティが最優先事項です。そのため、可能な限り最も安全なプラットフォームの提供に努めています。ユーザーとSky Mavisエコシステムへのセキュリティの影響に基づいて、報告されたセキュリティの問題を評価します。

この報奨金の概要では、Sky Mavisのバグ報奨金プログラムのルール、および脆弱性の適格性と報酬について説明します。

Sky Mavisの詳細については、https://skymavis.comにアクセスしてください。

Sky Mavis開示ガイドラインに従ってください。

レポートをブログやソーシャルネットワークに共有しないでください...**Sky Mavisによって承認されていない場合**

ユーザーのプライバシーを尊重し、バグ調査プロセス中はテストを自分のチームに限定してください。

調査中は、以下のことはご遠慮ください:

自動テスト、サービス拒否の実行

スパム、なりすまし、フィッシング

Sky Mavisのスタッフまたは請負業者のソーシャルエンジニアリング(フィッシングを含む)

Sky Mavisのプロパティまたはデータセンターに対して物理的な試行を実行する

リモートコントロール実行(RCE)攻撃の証拠が得られ後の、さらなる攻撃。これには、特権昇格、内部ネットワークスキャンなどが含まれますが、これらに限定されません。これを実行すると、報奨金が失われる可能性があります。

概念実証の必要性を超えた、公開されたデータの一括ダウンロード/抽出/クロール

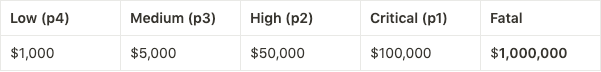

報酬/評価

このプログラムは、Bugcrowd Vulnerability Rating Taxonomyから調査結果の優先順位付け/評価を参照しています。優先順位付け/評価は、Bugcrowd Vulnerability Rating Taxonomyとは異なる場合があります。

Rewards will be paid out in AXS

6ヶ月の権利確定期間と致命的な報奨金の毎月のロック解除を伴う。

提出が受理されたら、報酬を受け取るために次のいずれかを提供してください。

https://accounts.skymavis.comに登録されているメールアドレス

Roninウォレットのアドレス

正当な理由がない限り(例: 以前に報われたバグに関する追加情報)、バグを最初に報告した人にのみ報奨を与えます。

金銭的報酬の対象と見なされるのは、それがどのように悪用されるかを示す概念実証が機能している脆弱性のみであることに注意してください。報告された問題が金銭的報酬の基準を十分に満たしているかどうかの判断は、Sky Mavisの裁量で行われます。

Sky Mavisは、コミュニティと協力して、ビジネスへの脆弱性の影響と全体的な重大度に基づいて、すべての研究者の発見が公平に報われるようにすることを熱望しています。この目的のために、非常に深刻な問題や極端な影響を与える問題には、最大$1,000,000が報われる可能性があります。

Sky Mavisは例外的なレポートに対して追加の報酬ボーナスを授与する場合があります。これはSky Mavisの裁量で行われます。

報告をする

セキュリティの脆弱性を特定した場合は、次の手順に従ってください:

なるべく迅速にレポートをメールで次の宛先に送信してください:

security@axieinfinity.com

レポートには次の情報を含めてください:

連絡先の詳細(名前、メールアドレス、PGPキーなど)

PoCと特定された脆弱性のタイプ(再現して影響を与えるためのステップバイステップ)

セキュリティの脆弱性が特定されたIPアドレスと、検出の日時

欠陥の再現に役立つファイル(スクリーンショット、画像、説明の詳細が記載されたテキストファイル、PoC、ソースコード、スクリプト、pcapトレース、ログ、ソースIPアドレスなど)を含む圧縮アーカイブ(zip)

許可されていないユーザーが情報にアクセスするのを防ぐために、以下のPGPキーを使用してください。

----BEGIN PGP PUBLIC KEY BLOCK-----

mDMEYkl3ahYJKwYBBAHaRw8BAQdA2LmAu1gzL5p7/yFXKlVRgXU8gFs8sKwFuM+5 u5+qDra0LVNreW1hdmlzIFNlY3VyaXR5IDxzZWN1cml0eUBheGllaW5maW5pdHku Y29tPoiaBBMWCgBCFiEE4FFtwXpnNngnn8/lMjxD2r4/s+0FAmJJd2oCGwMFCQPC ZwAFCwkIBwIDIgIBBhUKCQgLAgQWAgMBAh4HAheAAAoJEDI8Q9q+P7PtdeYBANKL 3LBP8MdJV+YxsXi83pWVrhwG7faXl9s39J9AExSdAPsFjJo+A9aVsjsbV7krXPAs 8fC0FG72wdr4DO7zWxowBrg4BGJJd2oSCisGAQQBl1UBBQEBB0Dj2Tu8iU/7Aruq IUcHzsM3Pv0qARXOeMIvBjCqcDFlCgMBCAeIfgQYFgoAJhYhBOBRbcF6ZzZ4J5/P 5TI8Q9q+P7PtBQJiSXdqAhsMBQkDwmcAAAoJEDI8Q9q+P7PtO9oA/3IALRK7Ab/y XrtKQVQGDsxLqPm4TS8cau6tYMFhN3tUAQCzXiXHgNIQPfkBMMQIBK9H2ohaJUaY Aua1ooPJmufWAw== =LIul

-----END PGP PUBLIC KEY BLOCK-----

範囲と報酬

Tier 1報酬 - スマートコントラクトとブロックチェーン

Tier 2報酬 - ウェブとアプリ

アセットの範囲

スマートコントラクト

Sky Mavisに関連するスマートコントラクトは、次の場所にあります:

https://github.com/axieinfinity/ronin-smart-contracts

ウェブ/アプリ

クローム拡張機能 - https://chrome.google.com/webstore/detail/ronin-wallet/fnjhmkhhmkbjkkabndcnnogagogbneec

エッジ拡張機能 - https://microsoftedge.microsoft.com/addons/detail/ronin-wallet/kjmoohlgokccodicjjfebfomlbljgfhk

ファイアフォックス拡張機能 - https://addons.mozilla.org/firefox/addon/ronin-wallet/

モバイルウォレット(Android) - https://play.google.com/store/apps/details?id=com.skymavis.genesis

モバイルウォレット(IOS) - https://apps.apple.com/us/app/ronin-wallet/id1592675001

アプリ(Mavis Hub Windows) - https://axieinfinity.com/downloads/axie_infinity-latest-windows.zip

アプリ(Mavis Hub macOS) - https://axieinfinity.com/downloads/axie_infinity-latest-macos.dmg

アプリ - https://axieinfinity.com/downloads/axie_infinity-latest-android.apk

優先される脆弱性

スマートコントラクトとブロックチェーン

再入可能

ロジックエラー

- ユーザー認証エラーを含む

Solidity / EVM

- 誤差を除く

- 未処理の例外を除く

信頼/依存関係の脆弱性

- 構成可能性の脆弱性を含む

Oracleの障害/操作

新しいガバナンス攻撃

経済/金融攻撃

- フラッシュローン攻撃を含む

輻輳とスケーラビリティ

- ガスの不足を含む

- ブロックスタッフィングを含む

- フロントランニングに対する感受性を含む

コンセンサスの失敗

暗号化の問題

- 署名の可鍛性

- リプレイ攻撃に対する感受性

- 弱いランダム性

- 弱い暗号化

タイムスタンプ操作をブロックする可能性

アクセス制御の欠落/保護されていない内部またはデバッグインターフェイス

ウェブサイトとアプリ

リモートコード実行

信頼/依存関係の脆弱性

垂直特権昇格

XML外部エンティティインジェクション

SQLインジェクション

LFI / RFI

水平方向の特権昇格

保存されたXSS

インパクトのある反射型XSS

影響のあるCSRF

安全でない直接オブジェクト参照

内部SSRF

セッション固定

安全でないデシリアライズ

DOM XSS

SSL / TLSの問題(暗号が弱い、セットアップが不適切)

クリックジャッキング(PoCを伴う必要があります)

誤解を招くUnicodeテキスト(例:右から左へのオーバーライド文字の使用)

範囲外のターゲット

範囲外

ここに明示的にリストされているウェブ/アプリアセットのみが範囲内にあります。他のすべては範囲外です。

対象外の問題(範囲外としてクローズされます):

実際の概念実証のない理論上の脆弱性

電子メール検証の欠陥、パスワードリセットリンクの有効期限、およびパスワードの複雑さのポリシー

SPF(Sender Policy Framework)レコードが無効または欠落している(SPF / DKIM / DMARCが不完全または欠落している)

セキュリティへの影響を最小限に抑えたクリックジャッキング/UIの修正

電子メールまたはモバイルの列挙(例:パスワードのリセットを介して電子メールを識別する機能、この問題のレート制限を実装しました)

セキュリティへの影響を最小限に抑えた情報開示(スタックトレース、パス開示、ディレクトリリスト、ログなど)

内部的に既知の問題、重複する問題、またはすでに公開されている問題

タブナビング

Self-XSS

脆弱性は、古いブラウザまたはプラットフォームでのみ悪用可能です

Webフォームの自動入力に関連する脆弱性

実際の概念実証なしでの既知の脆弱なライブラリの使用

Cookieのセキュリティフラグの欠如

安全でないSSL/TLS暗号スイートまたはプロトコルバージョンに関連する問題

コンテンツのなりすまし(*)

キャッシュ制御関連の問題

内部IPアドレスまたはドメインの公開

直接的な悪用につながらないセキュリティヘッダーがありません

セキュリティへの影響が無視できるCSRF(例:お気に入りへの追加、カートへの追加、重要でない機能へのサブスクライブ)

ルート/ジェイルブレイクを必要とする脆弱性

ユーザーのデバイスへの物理的なアクセスを必要とする脆弱性

セキュリティに影響を与えない問題(例:ウェブページの読み込みの失敗)

SkyMavisに属していないアセット

当社のサービスを混乱させるあらゆる活動(DoS / DDoSなど)

インストールパスのアクセス許可

自動化されたツールまたはスキャンからのレポート

無効/期限切れのページへのリンク(特定の過去の発表/ブログ投稿だけでなく、すべてのページにリンクされている公式のSky Mavisソーシャルメディアアカウントの実際の乗っ取りを示すことができる場合にのみ有効です)

サードパーティソフトウェア(設定ミスまたはパッチレベルが原因で悪用可能な脆弱性がある場合を除く)

URLリダイレクト(ATOなどのより深刻な脆弱性を生成するために別の脆弱性と組み合わされていない限り)

1か月未満の公式パッチが適用されたパブリックゼロデイ脆弱性は、ケースバイケースで付与されます(これはSky Mavisの裁量で行われます)

スマートコントラクトとブロックチェーン

サードパーティのオラクルによって提供された誤ったデータ

- オラクル操作/フラッシュローン攻撃を除外しない

基本的な経済ガバナンス攻撃(例:51%の攻撃)

流動性の欠如

ベストプラクティスの批評

シビル攻撃

応答ターゲット

私たちは、プログラムに参加しているセキュリティ専門家のために、次の対応目標を確実に満たすように最善を尽くします:

最初の回答までの時間(レポート提出日から)- 5営業日

トリアージまでの時間(レポート提出日から)- 10営業日

報奨金までの時間(トリアージから) - 20営業日

解決までの時間 - バグの解決に取り組んでいる間、私たちはあなたを投稿し続けます。

複数のチームが協力しているため、脆弱性レポートの確認に時間がかかる場合があります。脆弱性レポートのレビューを完了し、レポートの日付から最大25営業日以内にトリアージするかどうかを決定するよう努めます。

広大なインフラストラクチャと複数のチームがこのプログラムに取り組んでいるため、問題の解決には最大180営業日かかる場合があることに注意してください。